La sécurité applicative, également connue sous le nom de sécurité des applications, englobe un ensemble de mesures, d’outils et de processus visant à protéger les applications contre les menaces potentielles. Les cybercriminels peuvent compromettre les données sensibles de l’entreprise, d’où l’importance de la sécurité applicative. Cette approche permet aux entreprises de protéger toutes sortes d’applications, qu’elles soient installées sur des appareils mobiles, des navigateurs Internet ou des postes de travail, et utilisées par des collaborateurs ainsi que des partenaires externes. En adoptant des mesures de sécurité applicative, les entreprises peuvent prévenir les atteintes à la sécurité et garantir la protection de leurs précieuses données.

Comment se définit la sécurité applicative ?

La sécurité des applications signifie une série de mesures et de pratiques de sécurité qui protègent les applications d’une entreprise contre les vols ou encore les détournements d’informations et de code contenus. La sécurité applicative comprend également la sécurité qui s’installe au moment du développement des applications. Plus précisément, la sécurité des applications englobe les logiciels, les mécanismes ainsi que les équipements qui permettent d’identifier et de réduire les vulnérabilités dont peut souffrir la sécurité mise en place.

Il faut savoir en outre, que les différentes pratiques de sécurité des applications sont de manière générale intégrées dans le logiciel à l’instar d’un pare-feu. Ce dernier est programmé de manière à identifier les opérations autorisées de celles qui ne le sont pas. De plus, les mesures de sécurité peuvent intégrer des activités de routine sécuritaire permettant l’introduction de protocoles tels que l’élaboration de tests de manière régulière.

Quels sont les enjeux de la sécurité applicative ?

Aujourd’hui, toutes les entreprises font face à un enjeu majeur qu’est celui des différentes problématiques de la sécurité des applications. Toutefois, l’élément de la sécurité applicative se trouve par moment négligé en ce sens que les entreprises s’appliquent à sécuriser leur réseau, leurs serveurs ou encore l’ensemble de leur infrastructure mais délaissent en quelque sorte la sécurité applicative. En effet, les entreprises n’effectuent que peu ou pas l’audit et la sécurité des codes de leurs applications. Très souvent cette manœuvre s’explique par des raisons liées au fonctionnement des audits automatisés qui sont limités à la détection des failles au niveau des logiciels et qui sont déjà notoires. Aussi, il est question des audits d’intrusion qui incluent aussi bien l’infrastructure que le réseau en plus de la pénibilité et la longueur de l’audit des développements caractéristiques qui ne peuvent pas être fait de manière automatisée.

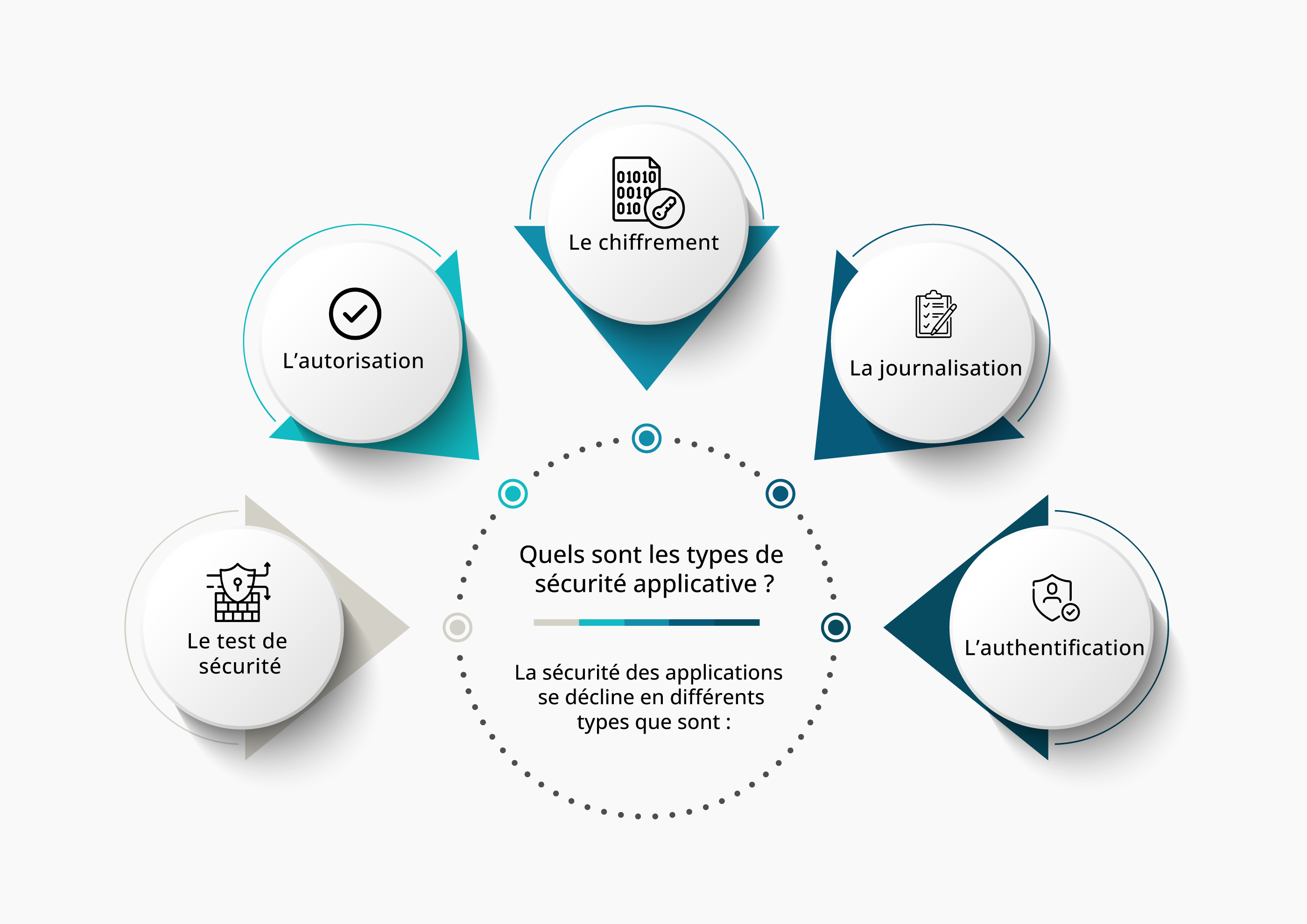

Quels sont les types de sécurité applicative ?

La sécurité des applications se décline en différents types que sont : le test de sécurité, l’authentification, la journalisation, le chiffrement ainsi que l’autorisation. De plus, il est possible de codifier les applications afin de limiter au mieux la vulnérabilité de leur sécurité. En effet, un développeur d’application ou de logiciel peut inclure des mesures d’authentification et d’autorisation au niveau d’une application de manière à garantir l’accès aux seuls utilisateurs. Ce système permet d’identifier et authentifier l’utilisateur à travers une demande de saisie d’un nom d’utilisateur et d’un mot de passe y afférent au moment où il se connecte à l’application. Suite à cela le système effectue une vérification quant à la capacité de l’utilisateur à accéder à l’application tout en établissant une identification de celui-ci à partir d’une liste comportant tous les utilisateurs autorisés.

Avant que l’autorisation d’accès ne soit accordée par le système, l’utilisateur doit être donc authentifié. Cette opération permet à l’application d’effectuer une comparaison des informations d’authentification des utilisateurs qui ont été validées aux informations de la liste comportant les utilisateurs autorisés. Bien entendu, les pratiques de sécurité applicative ne se limitent pas à ces opérations, elle se poursuit une fois l’authentification et l’autorisation effectuées et s’étend à la sécurité contre un éventuel piratage informatique. Ce dernier se manifeste à travers l’affichage de données confidentielles ou encore de les utiliser.

Comment effectuer un audit de sa sécurité applicative ?

Il est question d’effectuer un audit du code de l’application concernée de manière à repérer d’éventuelles failles au niveau de celle-ci. Les sources d’où peuvent provenir lesdites failles sont nombreuses. Il peut s’agir de bugs d’exploitation, de code source non sécurisé, de contrôle d’accès, des injections SQL ou encore des protocoles mal intégrés. Ainsi, établir une analyse et un audit des différentes failles ayant trait au développement d’une application n’est pas aussi aisé et doit tenir compte de deux éléments majeurs, à savoir : la détection des failles et leurs mesures correctives ainsi que la formation des développeurs et leur connaissance des enjeux de la sécurité applicative.

Quelles sont les menaces contre la sécurité applicative ?

Il existe essentiellement deux menaces importantes auxquelles peut être confrontée la sécurité des applications d’une entreprise. D’abord, il est question de la vulnérabilité qui peut provenir d’un code source d’une application ou encore des librairies que celle-ci peut contenir. D’ailleurs, de très nombreuses vulnérabilités qui agissent sur les applications mobiles en les exposant à des menaces et des attaques qui peuvent conduire principalement à des vols de données sensibles. Ensuite, il y a la menace des comportements inattendus. En effet, une application contient des librairies pouvant faire en sorte qu’elle réalise des opérations superflues. Egalement, ces actions peuvent être faites en raison de négligences de développement pouvant survenir entre les étapes de tests et la mise en place à proprement dit. Dans un cas comme dans l’autre, tous ces comportements inattendus peuvent conduire à une situation d’exfiltration des données sensibles des utilisateurs.

Effectuer l’évaluation de la sécurité applicative n’est pas une mince affaire. De nos jours, les frameworks et les diverses technologies ne cessent de se développer en plus de l’augmentation de la pression de la mise en production des applications. De ce fait, et dans ce contexte actuel, s’assurer de la non existence d’un défaut ou d’une faille de sécurité emprunte désormais un aspect difficile en l’occurrence lors de l’étape de la mise en production. C’est pourquoi, une batterie d’outils, dont certains sont libres d’utilisation, ainsi que des pratiques ont été conçues et mises en place afin d’identifier les éventuelles failles et faiblesses de sécurité qui peuvent être constatées lors de l’élaboration d’un audit d’une sécurité applicative.